Група експертів у галузі кібербезпеки опублікувала дослідження, присвячене методу атаки AirSnitch, що здійснюється в мережах Wi-Fi. Працюючи на двох нижніх рівнях бездротової мережі, вона не зламує шифрування даних, а дозволяє обходити його, перехоплювати трафік і здійснювати підміну даних.

Група методів атаки AirSnitch експлуатує вразливості, які дозволяють обходити ізоляцію клієнтських пристроїв в одній мережі Wi-Fi. Атака націлюється на два нижні рівні мережевого стека Wi-Fi. Перший — фізичний рівень, пов’язаний із радіочастотною передачею даних, зокрема в діапазонах 2,4 і 5 ГГц. Другий — канальний рівень, який відповідає за передавання пакетів даних усередині мережі, роботу з MAC-адресами та механізми ізоляції клієнтів.

Вище розташовані мережевий, транспортний, сеансовий, рівень представлення та прикладний рівні. Саме на прикладному рівні працюють протоколи HTTP/HTTPS, FTP, браузери, поштові клієнти та інше мережеве програмне забезпечення.

Працюючи на двох нижніх рівнях, AirSnitch експлуатує нездатність мережевого обладнання коректно виконувати прив’язку та синхронізацію клієнта між ними й вищими рівнями. Унаслідок цього стає можливою двоспрямована атака типу «людина посередині» (Man-in-the-Middle, MitM).

Зловмисник, навіть перебуваючи в іншому сегменті мережі, ніж потенційна жертва, зокрема в підмережах із різними ідентифікаторами SSID, може використати розрив у механізмах безпеки між рівнями. На нижніх рівнях обладнання обслуговує пристрої зловмисника та жертви як різні MAC-адреси, тоді як на вищих рівнях атакувальник отримує можливість перехоплювати або модифікувати дані. Для цього може використовуватися радіодіапазон, який не застосовує жертва — наприклад, 2,4 ГГц замість 5 ГГц або навпаки.

Атакувальник здатний переглядати та змінювати відкритий трафік, викрадати файли cookie, паролі, дані банківських карток та іншу конфіденційну інформацію, що використовується під час автентифікації. У локальних корпоративних мережах трафік часто передається у відкритому вигляді, тому його перехоплення спрощується.

Навіть якщо жертва використовує HTTPS, зловмисник може перехоплювати запити під час DNS-резолюції, здійснювати «отруєння» кешу DNS, а також бачити IP-адреси серверів, які відвідує користувач, і в окремих випадках зіставляти їх із URL-адресами. Крім того, AirSnitch може використовуватися як один з елементів у ланцюжку складних атак із застосуванням кількох вразливостей.

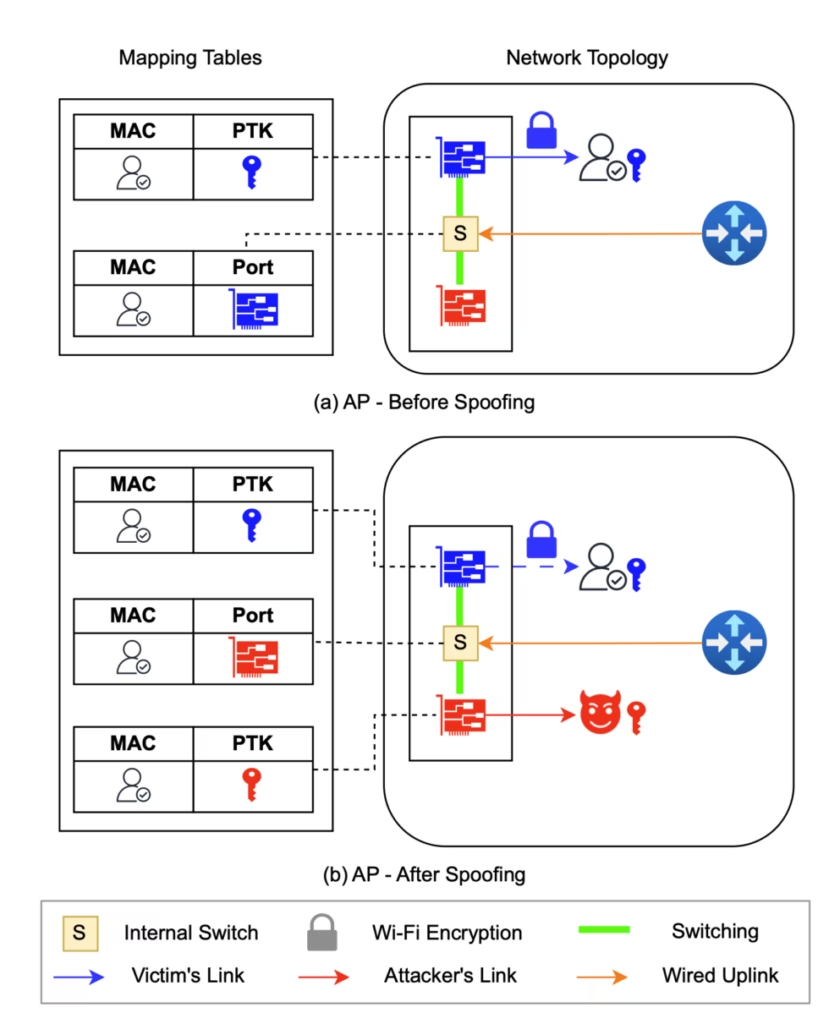

Перехоплення MAC-адреси жертви може призвести до її тимчасового відключення від бездротової мережі, що здатне викрити атакувальника. Щоб уникнути цього, пристрій зловмисника надсилає ICMP-запит (ping) із випадковою MAC-адресою, тимчасово відволікаючи пристрій жертви. Оскільки архітектура Wi-Fi передбачає динамічну зміну клієнтів, мережеве обладнання сприймає такі перемикання як нормальне явище, після чого підключення відновлюється.

Зловмисник може багаторазово швидко підключатися та відключатися, по черзі видаючи себе за жертву й повертаючись до початкового стану — таким чином реалізується атака MitM. Це можливо навіть тоді, коли на одному маршрутизаторі працюють дві нібито ізольовані мережі з різними SSID, наприклад «гостьова» та «домашня», оскільки для них часто використовується спільна таблиця MAC-адрес.

Методи атаки AirSnitch залишаються актуальними для мережевого обладнання різних типів — як споживчих, так і корпоративних маршрутизаторів. Принаймні один із методів було підтверджено на обладнанні Netgear, D-Link, TP-Link, Asus, Cisco, Ubiquiti та інших виробників. Шифрування WPA2/WPA3 і протокол автентифікації RADIUS не забезпечили повного захисту.

Усунути вразливості, які експлуатує AirSnitch, виключно програмними методами складно, оскільки вони пов’язані з особливостями чіпсетів і мережевої архітектури. Проте ризики можна зменшити. Для проведення атаки зловмиснику необхідно спочатку отримати доступ до мережі, до якої підключено пристрій жертви.

Знизити загрозу можна шляхом ізоляції підмереж за допомогою окремих VLAN для різних SSID, хоча помилки конфігурації залишаються поширеною проблемою. Додатковим заходом захисту може бути використання VPN, хоча й він не гарантує повної безпеки. У корпоративних мережах також рекомендується дотримуватися принципу «нульової довіри», розглядаючи всі клієнтські пристрої як потенційно небезпечні. Джерело